Esiste plastica riciclabile e plastica non riciclabile e sapere quando buttare quella non riciclabile nella raccolta indifferenziata può fare davvero la differenza, consentendo un riciclo più corretto e semplice della plastica "buona".

Meglio “chiudere gli occhi” quando si mangia: allevamenti intensivi

“Mangiare con gli occhi”... è un detto semplice, immediato che corrisponde ad una complessa reazione organolettica che avviene all’interno del nostro corpo quando osserviamo un cibo. Ma se andassimo ad osservare “il cibo” prima che finisca nel nostro piatto,…

Da problema a risorsa: Materie prime seconde

Le cosiddette materie prime seconde sono costituite da sfridi di lavorazione delle materie prime oppure da materiali derivati dal recupero e dal riciclaggio dei rifiuti. Un esempio di materia prima seconda è il vetro. Gli scarti del vetro nel…

Uranio nello stesso trend di crescita delle altre materie prime necessarie alla transizione energetica

La scelta delle fonti energetiche da cui dipendere è oggi motivo di dibattito anche in ambito politico. L’Europa, in particolare, ha ufficializzato un nuovo accordo sulla neutralità climatica indicando che, entro il 2030, le emissioni di gas serra dovranno…

Penetration Test, diventano fondamentali per tutte le aziende

Il penetration testing (PT) è essenzialmente una forma controllata di hacking, in cui un professionista, lavorando per conto dell’organizzazione, utilizza le stesse tecniche impiegate dagli hacker per cercare vulnerabilità nelle reti o nelle applicazioni web dell’Azienda.

IATF: non dimentichiamoci di aggiornarci con le Sanctioned Interpretations

IATF 16949:2016 è un sistema di qualità in ambito automotive basato sullo standard ISO 9001:2015 con specifici requisiti del settore automobilistico. La norma IATF 16949:2016 1° Ed. è stata pubblicata a ottobre 2016 ed è valida dal 1° gennaio 2017.

HTTP e HTTPS: basta una “s” per fare la differenza

HTTP (protocollo di trasferimento di un ipertesto) in ambito telecomunicazioni e in informatica è un protocollo di trasferimento di un ipertesto per far sì che il Browser Web possa mettersi in contatto con il Server, al fine di poter comunicare tra loro e scambiarsi dati.

Riservatezza, Integrità e Disponibilità solo se il Software è sicuro

La sicurezza informatica non è solo un’attività di risoluzione di problemi. Lo sviluppo di software sicuro aumenta la garanzia di un blocco preventivo delle principali falle di sicurezza, riducendo i costi futuri e/o la necessità di interventi a posteriori.…

QR Code: attenzione alla Privacy

I problemi in fatto di privacy e sicurezza informatica legati al Green Pass riguardano proprio la tecnologia del QR code. Il QR code non è pericoloso di per sé. Esattamente come per le e-mail di phishing, il vero nodo sta nella scarsa consapevolezza dei rischi da…

Crittografia per proteggere miliardi di informazioni

Una chiave crittografica non è una password né, tantomeno, un PIN: è una stringa alfanumerica che tramite un algoritmo di codifica/decodifica rende l’informazione protetta. La dimensione della chiave, generalmente misurata in bit, dipende dal particolare algoritmo usato e dalla protezione che vogliamo ottenere.

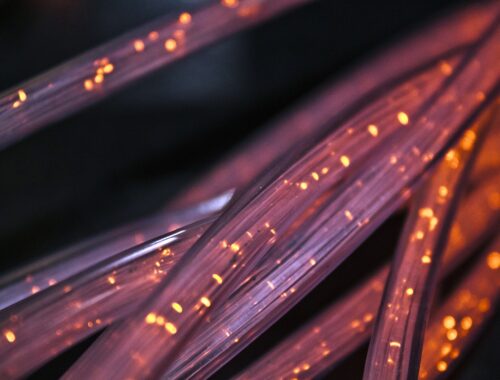

Altro che cloud! i cavi sottomarini per le telecomunicazioni sono sempre di più

Altro che cloud! In un mondo sempre più wireless, la stragrande maggioranza delle telecomunicazioni (Internet, ma non solo), non è tra le nuvole ma al contrario è ancora affidato ai cavi che collegano un continente all'altro attraverso gli oceani e permettono…

Avete sentito parlare degli alimenti fermentati?

Da qualche tempo sono oggetto di interesse per la scienza della nutrizione, in ragione delle loro proprietà e dei loro effetti sul nostro benessere. Cerchiamo insieme di conoscerli meglio.